Microsoft está continuamente trabajando en solucionar los distintos fallos y parchear las vulnerabilidades que se descubren en Windows con intención de proteger a los usuarios de potenciales ataques de hackers o cibercriminales. Sin embargo, recientemente, se han reportado algunos riesgos de seguridad que afectan a un chipset Bluetooth.

Y hay varios motivos para preocuparse. Por un lado, tenemos el hecho de que son vulnerabilidades que afectan a docenas de dispositivos Bluetooth y, además, todas las posibilidades que pueden tener los criminales al explotar estos riesgos, como apoderarse y espiar tu micrófono. Los compañeros de Bleeping Computer han hecho eco de esta noticia.

Las vulnerabilidades del chipset de Bluetooth ponen en riesgo la seguridad de los usuarios

Es importante hacer énfasis en que estas vulnerabilidades afectan directamente a un chipset de Bluetooth que está presente en más de 20 modelos de dispositivos de audio de 10 fabricantes, incluyendo Sony, JBL, Marshall, Bose, Beyerdynamic, Jlab, MoerLabs, entre otros.

Los dispositivos afectados van desde auriculares, audífonos, micrófonos inalámbricos y altavoces también. Además, se ha reportado que si los cibercriminales explotan estas vulnerabilidades pueden apoderarse completamente de los dispositivos, accediendo a información, datos y más.

Recientemente, en Alemania, se llevó a cabo la conferencia de seguridad TROOPERS, donde los investigadores de ERNW, una empresa de ciberseguridad, reportaron haber descubierto 3 vulnerabilidades en los sistemas Airoha de un chipset que se emplea en auriculares TWS.

Estos declaran que, en principio, no son riesgos críticos debido a que, para ser explotados, se requiere de habilidades técnicas muy avanzadas en la materia. Además, compartieron varios indicadores de estas vulnerabilidades.

- GVE-2025-20700 con un 6,7 de puntuación de gravedad media y que corresponde a una falta de autenticación para servicios del GATT.

- CVE-2025-20701 con un 6,7 de puntuación de gravedad media y que corresponde a una falta de autenticación para Bluetooth BR/EDR.

- CVE-2025-20702 con un 7,5 de puntuación de gravedad alta.

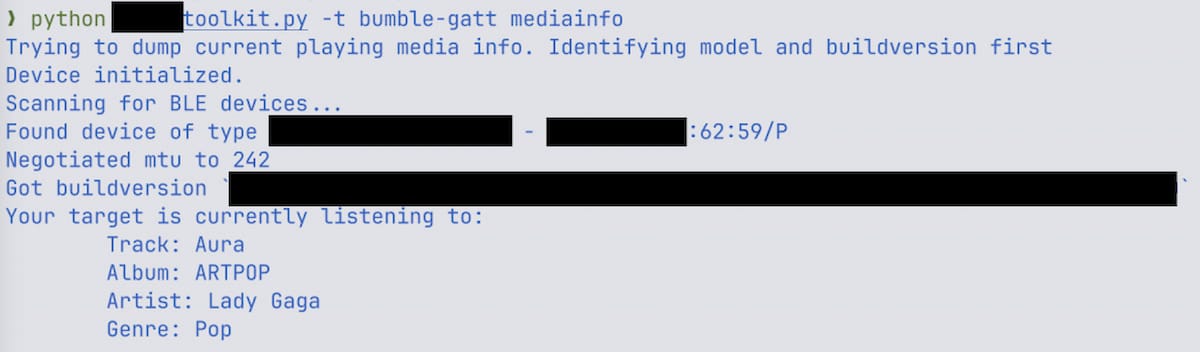

Pero esto no es todo, ya que los investigadores de ERNW han revelado que desarrollaron un código exploit para poner a prueba los riesgos de estas vulnerabilidades y declararon que pudieron leer los medios que se estaban reproduciendo desde los dispositivos afectados.

Otro detalle importante a tener en cuenta es que se manejan escenarios en los que los cibercriminales pueden aprovechar estas vulnerabilidades para secuestrar la conexión entre el móvil y el dispositivo Bluetooth de audio, usando el perfil de manos libres Bluetooth y así enviar comandos al móvil.

Por si fuera poco, los investigadores descubrieron que, dependiendo de ciertos ajustes del móvil, los cibercriminales pueden acceder a los contactos, historial de llamadas, así como escuchar las conversaciones. Esto sin mencionar que el firmware del dispositivo afectado puede sobrescribirse para permitir el acceso remoto de código malicioso y mucho más.

Sin embargo, estos investigadores también señalan que, aunque los riesgos potenciales son grandes, es realmente complicado de aprovechar debido a las tantas restricciones, como la necesidad de contar con conocimientos y habilidades muy avanzadas, o bien el tener cierto acercamiento físico. Todo esto hace que sea muy difícil de utilizar para atacar a figuras importantes.

Afortunadamente, y debido a toda esta información, Airoha ha lanzado un parche para solucionar todos estas vulnerabilidades y los fabricantes han comenzado a distribuir dichos parches. Por lo que, dentro de algún tiempo, se habrá corregido este fallo.