La transformación del Bloc de notas de Windows es la muestra ideal de cómo la búsqueda de versatilidad puede comprometer la seguridad. Este editor, durante décadas, fue una herramienta liviana, minimalista y sin riesgos. Sin embargo, las nuevas capacidades avanzadas han alterado totalmente su esencia. Al habilitar conectividad para IA y soporte para Markdown, se ha creado una superficie de ataque que no existía antes, lo que nos plantea la necesidad de reconsiderar si verdaderamente es necesaria una conexión a la red para una aplicación tan simple.

En lo que respecta al descubrimiento mencionado, los compañeros de WinFuture han confirmado que la implementación de estas funciones ha allanado el camino a potenciales atacantes. Recientemente, Microsoft ha resuelto una vulnerabilidad que habilitaba ciberataques a través de archivos Markdown maliciosos, los cuales permitían la ejecución remota de código. Tu sistema debe actualizarse de inmediato para proteger tu equipo contra cualquier script dañino, ya que la solución está disponible en el parche de seguridad de febrero de 2026.

La aparición de Markdown en el Bloc de notas y el surgimiento del error

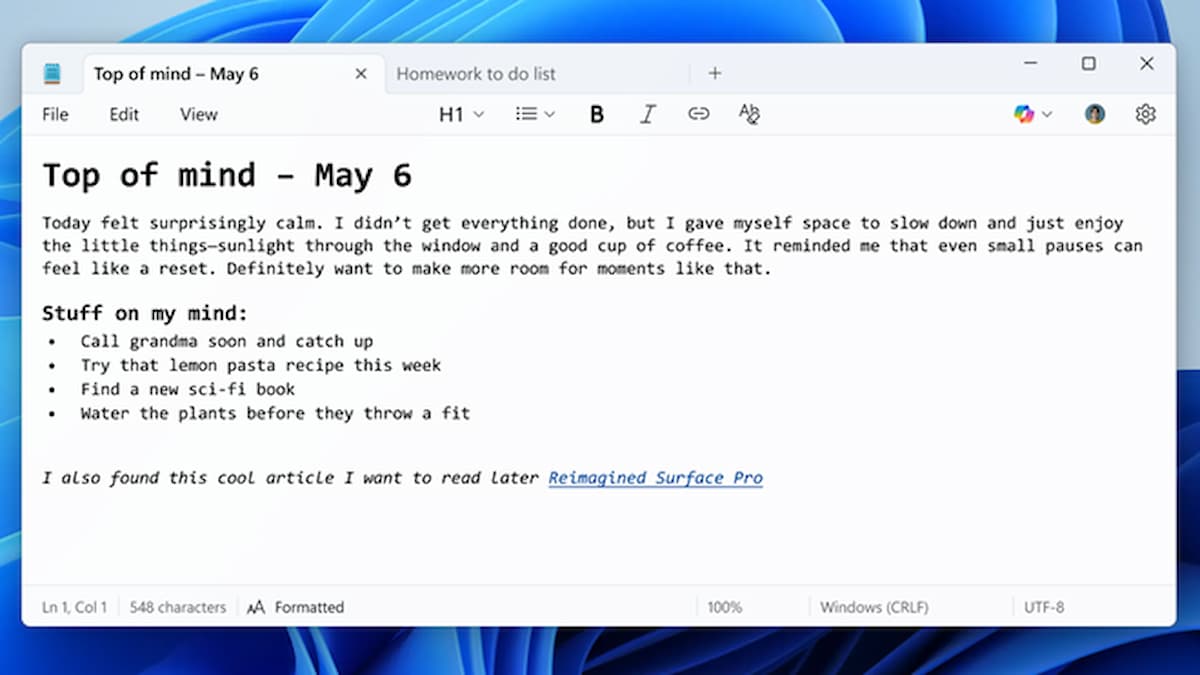

Microsoft tomó la decisión de incorporar Markdown al Bloc de notas de Windows 11 en mayo del año 2025, una función concebida para permitir que los usuarios formateen y previsualicen texto enriquecido con facilidad. Esta herramienta es muy valorada por los redactores y los programadores, porque posibilita organizar documentos con encabezados, enlaces y negritas sin tener que abandonar un ambiente de texto plano, lo que hace a este antiguo editor mucho más eficiente.

No obstante, esta modernización introdujo el error conocido como CVE-2026-2081, que transformaba un archivo .md en un caballo de Troya. Cuando se trató de hacer que el Bloc de notas pudiera interpretar estos complejos formatos, quedó una vía abierta en la manera en que la aplicación procesa los enlaces. El problema no es el texto en sí, sino la habilidad del programa para interactuar con elementos externos que, si caen en manos incorrectas, ejecutan acciones no deseadas en el núcleo del sistema.

La verdadera amenaza de los protocolos que no han sido verificados

La esencia de esta amenaza radica en la manera en que el Bloc de notas manejaba los enlaces especiales dentro de esos archivos Markdown, porque al hacer clic en uno de ellos, el programa iniciaba protocolos no verificados. Esto implica que un atacante tenía la capacidad de crear un archivo que, una vez abierto, lanzara un script con el potencial de bajar e instalar malware de manera remota sin que el usuario lo sospechara. Es un enorme salto de riesgo para una aplicación que, no hace mucho tiempo, no podía conectarse a la red ni ejecutar ningún tipo de código.

Muchos expertos han alzado la voz, poniendo en duda si es necesario que un editor de texto tan elemental tenga acceso a internet para proporcionar funciones de inteligencia artificial como Copilot. Esta conexión permanente es la que hace posible que un simple enlace en una nota se transforme en un canal para ejecutar código de forma remota (RCE). En última instancia, el costo por tener un formato visual en nuestras notas rápidas es muy alto, ya que implica la posibilidad de controlar completamente la computadora con todos los derechos del usuario.

Resolución oficial y la resonancia en otros editores como Notepad++

Por suerte, Microsoft ha añadido la solución para este error en su último «martes de parches» de febrero del 2026. La compañía ha catalogado el peligro como grave, pero ha garantizado que no existen evidencias de que se haya utilizado en ataques reales hasta ahora.

Es interesante observar que el Bloc de notas no ha sido el único afectado, pues incluso Notepad++, una alternativa popular, ha reportado problemas parecidos recientemente. En su caso, se encontraron actualizaciones maliciosas relacionadas con actores del estado chino, lo que evidencia que las herramientas para editar textos son un blanco principal para el malware y el espionaje. La enseñanza es evidente: en la actualidad, incluso el programa más inofensivo y simple exige que tengamos precaución con lo que abrimos y que mantengamos constantemente activo el escudo de las actualizaciones.

Demasiadas buenas noticias. Se ve que van espabilando.

Es una broma, supongo.