La ciberseguridad cada día es más importante, y es que el aumento del uso que hacemos de los dispositivos electrónicos y de Internet hace que queramos mantener toda la información que nos concierne a salvo. Office, la suite ofimática por excelencia, ha sido el foco de vulnerabilidades desde hace mucho tiempo, y aunqeu tratan de mejorarlo, siempre nos encontramos noticias como esta.

Hackers usan versiones de Office

Y es se sabe que los hackers están utilizando un nuevo malware que se vale de las vulnerabilidades de Microsoft Office para obtener acceso a nuestros ordenadores y robar nuestros datos. Este malware se está desplegando entre los usuarios de Ucrania que usan phishing por email que contiene información medioambiental.

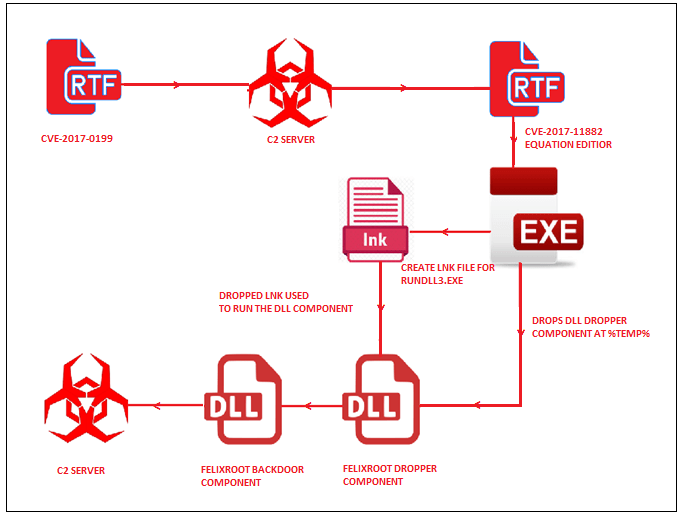

Esta puerta trasera se descrubrió en 2017, aunque no se ha hablad de ella hasta ahora. Este exploit ha sido identificado por FireEye que ha hecho la conexión con el viejo malware utilizado en Ucrania. Utiliza las vulnerabilidades de Office CVE-2017-0199 y CVE-2017-11882, que se distribuye utilizando un archivo llamado Seminar.rtf.

En este archivo, crea u binario en %temp% que se usa para ejecutar FELIXROOT, que crea dos archivos, un LNK que apunta a %system32%\rundll32.exe y el componente de carga FELIXROOT. El archivo LNK se ejecutará en el componente de carga de FELIXROOT y el componente de puerta trasera está completamente encriptado usando una encriptación personalizada que usa XOR con una key de 4-byte.

Una vez se ha instalado en la memoria, se quedará en reponso durante 10 minutos antes de buscar un comando y conectar con el servidor C&C, que es donde envía los datos de forma secreta. Según FireEye, el marware utiliza la API de Windows para obtener el nombre del ordenador, nombre de usuario, numero de serie, versión de Windows, arquitectura del procesador y otros dos valores.

Cuando haya obtenido todos los datos, FELIXROOT dejará de ejecutarse y borrará todo rastro del ordenador de la victima. Esta diseñado para que no pueda seguirse el rastro hasta el grupo que se encuentra detrás del mismo. FireEye no ha dado más detalles, salvo que continúan investigando y trabajando con este malware.

Microsoft liberó actualizaciones el año pasado para prevenir estos problemas, pero si no las hemos instalado o, como ocurre dentro de una empresa, no se sabe cuando se instalará, podemos estar en peligro por este malware. De nuevo, la seguridad y mantener las actualizaciones al día son importantes, para evitar problemas como este.