Cada día surgen nuevas y peligrosas amenazas que ponen en riesgo la seguridad en línea de los usuarios. Y es fundamentalmente importante acabar con estas operaciones de cibercriminales, ya que estos buscan hacerse con información sensible de los usuarios. Y en un mundo donde las personas confían ciegamente en la web y guardan datos de valor en sus equipos, es necesario detener los ataques. A lo largo de la historia han surgido diversos grupos criminales qué han atacado a importantes empresas.

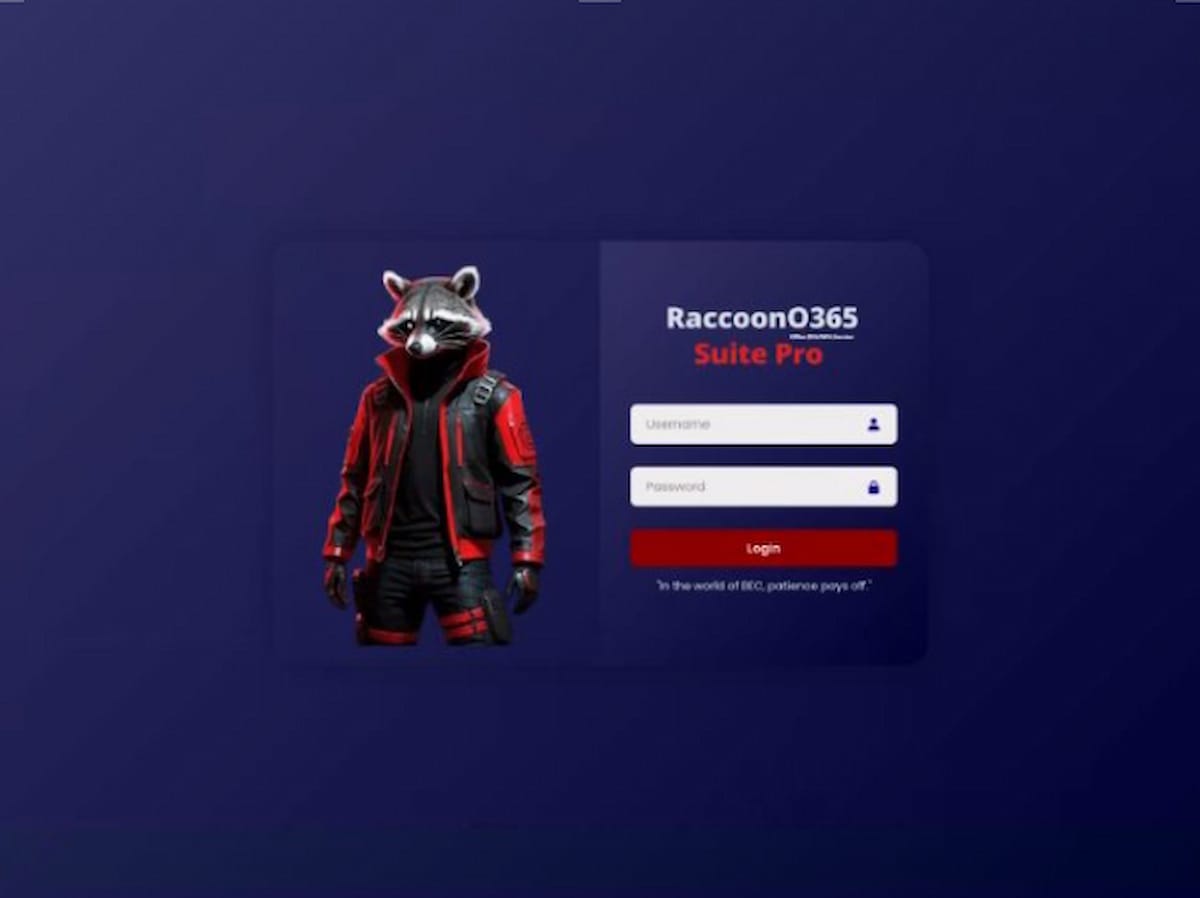

Sin embargo, recientemente, una coalición de empresas llevó a cabo una misión para interrumpir y acabar con una operación masiva de phishing, llamada “Raccoon0365”. Microsoft encabezaba está iniciativa junto a grandes nombres en temas de seguridad como Cloudflare. A continuación, te contaremos todo lo que debes saber al respecto, pues la información ha sido compartida por los compañeros de Bleeping Computer.

Microsoft lidera una operación de seguridad en línea para interrumpir en cientos de webs vinculadas a “Raccoon0365”

Como hemos mencionado, históricamente han surgido un montón de grupos y organizaciones de cibercriminales que han causado terror y problemas a nivel mundial, llegando a robar datos sensibles de empresas y vulnerando a cientos de miles de usuarios.

Es por ello que, en un intento de proteger a las personas de estos ataques, Microsoft ha creado una iniciativa especial, la Unidad de Crímenes Digitales, abreviado DCU en inglés. Y ha sido este equipo, junto a Cloudforce One de Cloudflare y equipos de Seguridad y Confianza, quienes han logrado irrumpir la operación de cibercriminales que aprovechaba 338 sitios web y cuentas de trabajo vinculadas a “Raccoon0365”.

Esto ocurrió a principios de septiembre de 2025. Para tener un poco de contexto, solo en los Estados Unidos, se lanzó una campaña de phishing a gran escala y que tenía como objetivo a más de 2.300 organizaciones, aunque también se vieron contra organizaciones sanitarias del país. Todo esto utilizando una estafa disfrazada de recaudaciones de impuestos.

Cabe destacar que el grupo de cibercriminales detrás de esta operación de phishing, conocido como Storm-2246, robó al menos una 5.000 credenciales de 94 países desde julio de 2024, utilizando el llamado “Raccoon0365” en campañas de páginas web con CAPTCHAs infectados. Y todos estos datos fueron usados para intentos de fraude, extorsiones y acceso a los equipos de otras víctimas.

Toda la seguridad pública estaba en riesgo, ya que estos ataques empleando “Raccoon0365” solían ser acompañados por Ransomware y otros tipos de malwares peligrosos. Así lo comentó Steven Masada, parte importante de la Unidad de Crímenes Digitales. Sin mencionar que estos ataques terminaban afectando y perjudicando muchas infraestructuras, servicios, laboratorios y más.

Pero no es todo, ya que también han descubierto que “Raccoon0365” funcionaba como un servicio de suscripción que se compartía en un canal privado de Telegram que tenía más de 800 miembros. Los precios iban desde los 355 dólares por 30 días hasta los 999 dólares por 90 días de suscripción. Todo esto, evidentemente, se pagaba utilizando Bitcoin y USDT. Y Microsoft estima que este grupo recibió más de 100.000 dólares en criptomonedas. Aunque se presume que, actualmente, podría ser una cifra más grande.

De acuerdo con la investigación de Microsoft, el líder de “Raccoon0365” es Joshua Ogundipe, quien vive en Nigeria. Y Cloudflare estima que este grupo trabaja junto a otros cibercriminales de habla rusa.

Microsoft también supone que Joshua es un experto en programación y le responsabiliza de haber creado la mayoría del código de este malware.

Toda esta información fue descubierta debido a un fallo de seguridad operativa por parte de los creadores del malware, revelando detalles de su billetera cripto. Esto le permitió a la DCU comprender su forma de operar. Tras toda la investigación, se ha enviado una denuncia penal oficial contra Ogundipe a los agentes de seguridad internacional.

hay que bloquear todos los países chungos